Mã độc là gì? 7 loại mã độc phổ biến

Deprecated: trim(): Passing null to parameter #1 ($string) of type string is deprecated in /home/caocap/public_html/wp-content/plugins/fixed-toc/frontend/html/class-dom.php on line 98

Đã ba năm trôi qua kể từ ngày ransomware WannaCry làm điêu đứng hàng triệu máy tính trên toàn thế giới. Tuy nhiên, theo các chuyên gia bảo mật, cho đến nay, vẫn còn tiềm ẩn rất nhiều rủi ro an ninh từ vụ tấn công mạng này. Nếu doanh nghiệp chưa biết thì ransomware WannaCry chính là một mã độc. Vậy, mã độc là gì mà nguy hiểm đến vậy? Chúng ảnh hưởng như thế nào đến hệ thống thông tin? Có những loại mã độc phổ biến nào? Bài viết dưới đây sẽ đưa ra câu trả lời.

1. Mã độc là gì?

Mã độc hay còn gọi là phần mềm độc hại (malware/malicious software) là một chương trình được bí mật chèn vào hệ thống mạng nhằm thực hiện các hành vi phá hoại. Khi xâm nhập thành công, mã độc có thể đánh cắp thông tin, làm gián đoạn hệ thống hoặc gây tổn hại tới tính bí mật, tính toàn vẹn và tính sẵn sàng của máy tính nạn nhân.

Xem thêm: 5 biện pháp phòng tránh mã độc từ chuyên gia SecurityBox

2. 7 loại mã độc phổ biến

Mã độc được chia thành nhiều loại tùy theo chức năng và cách thức lây nhiễm. Dưới đây là 7 loại mã độc phổ biến nhất hiện nay.

2.1. Virus

Hiện tại, vẫn còn nhiều người nhầm lẫn virus và mã độc là một. Trên thực tế, virus chỉ là một dạng của mã độc nói chung. Điểm khác biệt nằm ở chỗ virus có khả năng lây lan cực nhanh. Chính vì vậy, nếu không phát hiện kịp thời, rất khó để dọn sạch chúng. Ngày nay, với sự phát triển mạnh mẽ của công nghệ, nhiều loại mã độc khác “lên ngôi”. Virus không còn được sử dụng phổ biến như trước. Số lượng virus chỉ chiếm chưa đến 10% tổng số mã độc. Dưới đây 3 loại virus thường gặp nhất.

2.1.1. Virus Hoax

Đây là các cảnh báo giả về virus. Các cảnh bảo giả này thường núp dưới dạng một yêu cầu khẩn cấp để bảo vệ hệ thống. Mục tiêu của cảnh báo virus giả là cố gắng lôi kéo mọi người gửi cảnh báo càng nhiều càng tốt qua email. Bản thân cảnh báo giả không trực tiếp gây nguy hiểm. Tuy nhiên, các thư cảnh báo có thể chứa các chỉ dẫn về thiết lập lại hệ điều hành hoặc xoá file làm nguy hại tới hệ thống. Kiểu cảnh báo giả này cũng gây tốn thời gian và quấy rối bộ phận hỗ trợ kỹ thuật khi có quá nhiều người gọi đến và yêu cầu dịch vụ.

2.1.2. Scripting Virus

Scripting virus là loại virus được viết bằng các ngôn ngữ script như VBScript, JavaScript, Batch script. Các loại virus này thường có đặc điểm dễ viết, dễ cài đặt. Chúng thường tự lây lan sang các file script khác, thay đổi nội dung cả các file html để thêm các thông tin quảng cáo, chèn banner… Đây cũng là một loại virus phát triển nhanh chóng nhờ sự phổ biến của Internet.

2.1.3. File Virus

Virus này thường lây vào các file thực thi (ví dụ file có phần mở rộng .com, .exe, .dll) một đoạn mã để khi file được thực thi, đoạn mã virus sẽ được kích hoạt trước và tiếp tục thực hiện các hành vi phá hoại, lây nhiễm. Loại virus này có đặc điểm lây lan nhanh và khó diệt hơn các loại virus khác do phải xử lý cắt bỏ, chỉnh sửa file bị nhiễm. Tuy nhiên, file virus có đặc điểm là chỉ lây vào một số định dạng file nhất định và phụ thuộc vào hệ điều hành.

2.2. Trojan horse

Tên của loại mã độc này được lấy theo một điển tích cổ. Trong cuộc chiến với người Tơ-roa, các chiến binh Hy Lạp sau nhiều ngày không thể chiếm được thành đã nghĩ ra một kế. Họ giả vờ giảng hòa rồi tặng người dân thành Tơ-roa một con ngựa gỗ khổng lồ. Sau khi ngựa gỗ được đưa vào thành, các chiến binh Hy Lạp từ trong ngựa gỗ chui ra đánh chiếm thành.

Đây cũng chính là cách mà các Trojan áp dụng: các đoạn mã của Trojan được “che giấu” trong các phần mềm máy tính thông thường để bí mật xâm nhập vào máy nạn nhân. Khi tới thời điểm thuận lợi, chúng sẽ đánh cắp thông tin cá nhân và chiếm quyền điều khiển máy tính… Bản chất của Trojan là không tự lây lan mà sử dụng phần mềm khác để phát tán.

Click để khám phá: Cách hoạt động, dấu hiệu và giải pháp phòng tránh Trojan horse

Dựa vào cách hoạt động ta có thể phân chia Trojan thành 3 loại chính sau: BackDoor, Adware và Spyware.

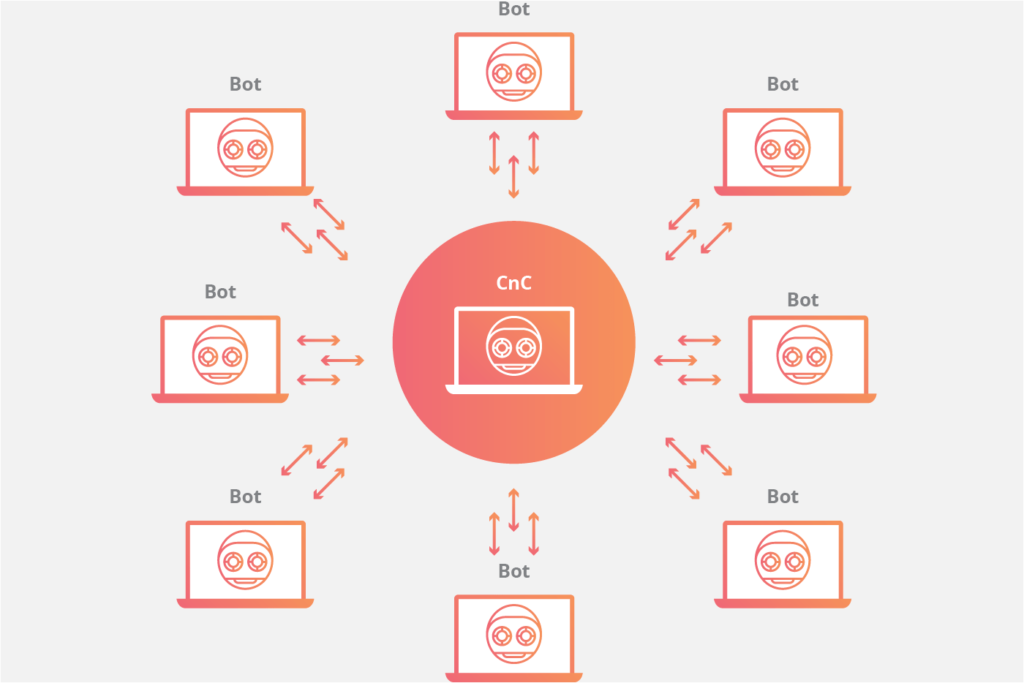

2.2.1. Backdoor

Phần mềm Backdoor (cửa sau) là một dạng Trojan. Khi xâm nhập vào máy tính, backdoor sẽ mở ra một cổng dịch vụ cho phép tin tặc điều khiển máy tính nạn nhân. Tin tặc có thể cài phần mềm backdoor lên nhiều máy tính khác nhau thành một mạng lưới các máy bị điều khiển – Bot Net. Từ đó, thực hiện các vụ tấn công từ chối dịch vụ DDoS.

2.2.2. Adware

Đúng như tên gọi, đây là loại Trojan nhằm mục đích quảng cáo. Adware thường ngụy trang dưới dạng một chương trình hợp pháp để lừa người dùng cài đặt. Khi bị nhiễm adware, thiết bị có thể sẽ bị thay đổi trang chủ tìm kiếm, bị làm phiền bởi hàng loạt quảng cáo liên tục…

2.2.3. Spyware

Spyware (phần mềm gián điệp) là phần mềm dùng để đánh cắp thông tin của người dùng. Spyware thường được bí mật cài đặt trong các phần mềm miễn phí và phần mềm chia sẻ từ Internet. Một khi đã xâm nhập thành công, spyware sẽ điều khiển máy chủ và âm thầm chuyển dữ liệu người dùng đến một máy khác.

Tìm hiểu thêm: 13 loại Trojan gây hại máy tính

2.3. Ransomware – mã độc tống tiền

Ransomware là một loại mã độc được dùng để ngăn chặn người dùng truy cập dữ liệu và sử dụng máy tính. Để lấy lại dữ liệu và quyền kiểm soát máy tính, nạn nhân cần chuyển tiền cho tin tặc. Đó là lý do ransomware còn được gọi là mã độc tống tiền. Ransomware thường xâm nhập qua email rác hoặc trang web lừa đảo. Trong một số trường hợp, ransomware được cài đặt cùng với Trojan để có thể kiểm soát nhiều hơn trên thiết bị của nạn nhân.

Khám phá thêm: Ransomware – Mọi thông tin cần biết

2.4. Worm – sâu máy tính

Worm là loại mã độc phát triển và lây lan mạnh mẽ nhất hiện nay. Worm thường được phát tán qua email. Các email này thường có nội dung giật gân và hấp dẫn để thu hút lượt click của người dùng. Nhờ những email giả mạo đó mà worm có thể lây lan theo cấp số nhân.

Nhận thấy khả năng lây lan mạnh mẽ của worm, những kẻ viết phần mềm độc hại này đã đưa thêm vào worm các tính năng khác như phá hoại hệ thống, ăn cắp thông tin… Có thể thấy, sức tàn phá của worm là vô cùng lớn.

Thông tin hữu ích: 11 bước bảo mật website toàn diện cho doanh nghiệp

2.5. Rootkit

Mặc dù “sinh sau đẻ muộn” nhưng rootkit lại được coi là một trong những loại mã độc nguy hiểm nhất. Rootkit là một chương trình máy tính được thiết kế để truy cập sâu vào hệ thống máy tính mà vẫn che giấu được sự hiện diện của nó và các phần mềm độc hại khác.

Nhờ rootkit, các phần mềm độc hại dường như trở nên “vô hình” trước những công cụ rà quét thông thường, thậm chí trước cả các phần mềm diệt virus. Việc phát hiện mã độc trở nên khó khăn hơn rất nhiều trước sự bảo vệ của rootkit.

2.6. Botnet

Botnet là những máy tính bị nhiễm virus và bị điều khiển thông qua Trojan, virus… Tin tặc lợi dụng sức mạnh của những máy tính bị nhiễm virus để thực hiện các hành vi phá hoại và ăn cắp thông tin. Thiệt hại do Botnet gây ra thường vô cùng lớn.

2.7. Biến thể

Một hình thức trong cơ chế hoạt động của virus là tạo ra các biến thể của chúng. Biến thể của virus là sự thay đổi mã nguồn nhằm tránh bị phần mềm diệt virus phát hiện hoặc làm thay đổi hành động của nó.

Tìm hiểu thêm: Làm gì khi phát hiện website nhiễm mã độc

Hiện nay, sự phát triển mạnh mẽ của Internet đã tạo ra môi trường lây lan lý tưởng cho các loại mã độc. Chính vì vậy, những phân loại nói trên chỉ mang tính tương đối. Các loại mã độc đang phát triển theo xu hướng kết hợp lại với nhau để tạo thành những thế hệ mã độc mới nguy hiểm hơn và khó bị phát hiện hơn. Do đó, doanh nghiệp cần một giải pháp an ninh mạng như SecurityBoxđể bảo vệ hệ thống mạng của mình. Giải pháp SecurityBox được chia thành SecurityBox 4Website (dành cho hệ thống website) và SecurityBox 4Network (dành cho hệ thống mạng nội bộ).

Nếu cần tìm hiểu thêm về giải pháp của SecurityBox, hãy để lại thông tin để nhận hỗ trợ.

- Share CrocoBlock key trọn đời Download Crocoblock Free

- Cung cấp tài khoản nghe nhạc đỉnh cao Tidal Hifi – chất lượng âm thanh Master cho anh em mê nhạc.

- Hướng Dẫn Cài Mới Windows Bằng WinNTSetup Chuẩn Nhất – 21AK22.COM

- 10 BÍ ẨN HIỆN HỮU TRÊN THẾ GIỚI CHƯA CÓ LỜI GẢI ĐÁP | Truyen Ma Co That

- Đây là các mẫu điện thoại dưới 4 triệu chơi game tốt, giá rẻ vẫn ngon

- Tổng hợp 1000 Font chữ viết tay Việt hóa Online đẹp miễn phí 2022

- 7 cách tắt Update and shutdown hoặc restart trên Windows 10 đơn giản – friend.com.vn

Bài viết cùng chủ đề:

-

Hướng dẫn kết nối điện thoại với loa mini đơn giản hiệu quả nhanh nhất

-

Top 12 phần mềm, web chuyển mp4 sang mp3 online, miễn phí, dễ sử dụng

-

Hình nền máy tính 4K cực đẹp – Tổng hợp hình nền, Wallpaper 4K đẹp cho máy tính

-

Cách chạy file DMG trên Windows, mở, xem file DMG trên máy tính

-

Bật Gps iPhone 6, bật tắt định vị trên điện thoại

-

Kaspersky Key ( Free 91 days ) new update 2019 – All Product Key

-

Cách giảm dung lượng video trên máy tính và điện thoại

-

Sửa lỗi mã hóa ký tự bị hỏng, bị lỗi trên Word 2019, 2016, 2013, 2010

-

Hỏi đáp: ăn chay ăn trứng gà công nghiệp có được không

-

10 Chuyện Tâm linh có thật – Nơi thế giới vô hình huyền bí

-

Hướng dẫn xử lý lỗi iphone 6 plus không nhận vân tay

-

Perfect Money là gì? Hướng dẫn sử dụng PM mới nhất 05/10/2021

-

100+ Hình nền, ảnh Anime nữ cute girl, dễ thương máy tính, điện thoại

-

Làm Sim Sinh Viên,Chuyển đổi gói cước Viettel,Vinaphone,Mobile tại simredep.vn

-

Bí quyết bắt Pokemon không cần di chuyển

-

Mạch đếm sản phẩm dùng cảm biến hồng ngoại – Học Điện Tử